질병청에서 보내는 문자는 ‘1339’ 또는 질병관리청 전화번호일 뿐

과학기술정보통신부 지난 4일 사이버위기 경보 단계 ‘관심’ 상향해

예방법은 “‘010’과 관련된 문자 속 주소 링크 클릭하지 말아야 돼”

문자 메시지를 통한 휴대폰 해킹, ‘스미싱’.

코로나19가 장기화되는 가운데, 최근 코로나19 예방접종 증명서를 미끼로 하는 스미싱이 기승을 부리고 있다. 사회적 이슈, 공공기관 사칭 등으로 이용자들의 마음을 쉽게 빼앗아, 더욱 주의해야 될 것으로 보인다.

중앙방역대책본부는 질병관리청 예방접종 증명서를 사칭해 개인정보와 금융정보를 요구하는 스미싱 사건이 보고되고 있다고 지난 6일 밝혔다. 중앙방역대책본부에 따르면, 권준욱 방대본 제2부본부장은 6일 정례브리핑에서 “최근 질병관리청의 예방접종 증명서를 사칭하면서 개인 정보나 금융정보를 요구하는 스미싱 사건이 보고돼 유의해야 한다”며 “질병청에서는 사전예약 시스템을 통한 경우 외에는 개인정보를 일체 요구하지 않는다”고 강조했다.

질병관리청에 따르면, 질병청에서 보내는 문자는 ‘1339’ 또는 질병관리청의 전화번호로만 발송된다. 이에 따라 ‘010’으로 시작하는 전화번호의 문자는 통상적으로 스미싱일 우려가 높다. 질병관리청은 “전자 예방접종 증명서는 본인이 직접 앱스토어 등에서 내려받아야 하며, 질병관리청이 별도로 접속 주소(링크)를 보내지 않는다”고 주의를 당부했다.

앞서 과학기술정보통신부는 최근 국내‧외 기업과 국민을 대상으로 랜섬웨어 공격 및 재난지원금 피싱·스미싱 위협이 증가함에 따라, 사이버위기 경보 단계를 ‘정상‘에서 ‘관심‘으로 상향한다고 지난 4일 밝힌 바 있다. 사이버위기 경보단계는 ‘정상→관심→주의→경계→심각’으로 구분된다.

과학기술정보통신부 관계자는 “특히, 5차 재난 지원금 관련으로 문자 안내가 많기 때문에 스미싱 피해도 함께 증가할 것으로 예상”된다며 “스미싱 문자인지 여부 확인 등 인터넷주소(URL) 클릭에 세심한 주의가 필요하다”고 말했다.

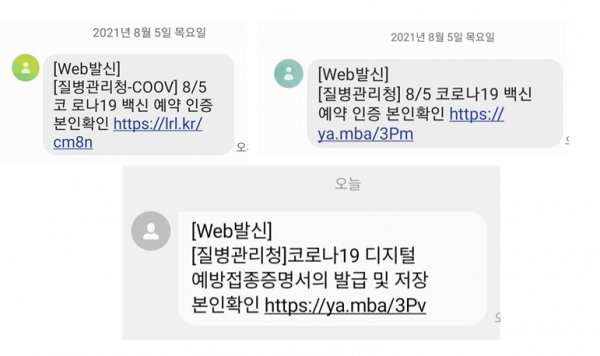

실제 스미싱 관련 문자를 받은 시민들은 적잖다. 최근 각종 SNS와 커뮤니티에는 질병관리청과 관련해 스미싱 문자를 받은 사례들이 잇달아 올라오고 있다. 한 게시글에서는 코로나19 관련 스미싱 문자를 소개하며, 문자에 링크가 걸려있는 건 무조건 수신 차단해야 한다고 설명했다. 작성자는 “문자에 첨부된 링크를 클릭하는 순간 해킹이 될 수 있다”며 “접속하면 내 휴대폰은 (스미싱 범죄자) 손안으로 가는 시스템이어서 조심해야 된다”고 말했다.

스미싱 피해를 예방하는 방법은 다음과 같다. 예방법은 ▲출처가 확인되지 않은 문자의 인터넷 주소 클릭 금지 ▲미확인 앱 설치 방지를 위해 스마트폰 보안설정 강화 ▲핸드폰 소액결제를 원천 차단 혹은 제한 ▲스마트폰용 백신프로그램을 설치하고 주기적으로 업데이트 ▲T스토어, 올레마켓 등의 공인된 오픈마켓을 통해 앱 설치 ▲보안강화, 업데이트 명목으로 금융정보 요구시 절대 입력 금지 ▲‘010’으로 시작하는 공공기관 문자에 포함된 주소링크 클릭 금지 등이다.

만약 스미싱 피해를 당했을 시에는 즉각적으로 대응해야 한다. 과학정보통신 기술부는 스미싱 피해 대응 방법으로 △모바일 백신으로 악성 앱 삭제하기 △악성 애플리케이션 설치 APK 파일 삭제하기(APK 파일 삭제 방법 : 내 파일(파일 탐색기) 실행 > Download 폴더 이동 > 다운로드 APK 파일 선택 후 삭제) △모바일 결제 확인 및 취소하기 △모바일 결제 피해가 확인되면 피해가 의심되는 스미싱 문자 캡처 △공인인증서 폐기 및 재발급하기 △주변 지인들에게 스미싱 피해 사실을 알려 2차 피해 예방하기 등을 소개했다.

과학정보통신 기술부 관계자는 “문자메시지에 포함된 인터넷주소를 클릭한 것만으로는 악성코드에 감염되지는 않는다”며 “하지만 인터넷주소를 통해서 특정 앱을 설치했다면 악성코드 감염을 의심해야 하는데, 소개된 방법으로 스마트폰을 꼭 점검해봐야 한다”고 말했다.

한편, 방역당국은 경찰청 등과 협력해 앞으로 이 같은 스미싱 사건에 적극 대처할 계획이며 관련 내용을 한국인터넷진흥원 누리집에 공지했다고 밝혔다.